- Muallif Jason Gerald gerald@how-what-advice.com.

- Public 2023-12-16 11:45.

- Oxirgi o'zgartirilgan 2025-01-23 12:51.

Ma'lumotlar bazasi xakerlar hujumidan himoyalanganligiga ishonch hosil qilishning eng yaxshi usuli - xaker kabi o'ylash. Agar siz xaker bo'lsangiz, qanday ma'lumotlarni qidirasiz? Bu ma'lumotni qanday olish mumkin? Ma'lumotlar bazalarining har xil turlari va ularni buzishning turli usullari mavjud, lekin ko'pchilik xakerlar asosiy parolni topishga yoki ma'lum ma'lumotlar bazasi ekspluatatsiyasini bajarishga harakat qilishadi. Agar siz SQL bayonotlari bilan tanish bo'lsangiz va ma'lumotlar bazasi asoslarini tushunsangiz, ma'lumotlar bazalarini buzishingiz mumkin.

Qadam

3 -usul 1: SQL in'ektsiyasidan foydalanish

Qadam 1. Ma'lumotlar bazasining zaif joylarini toping

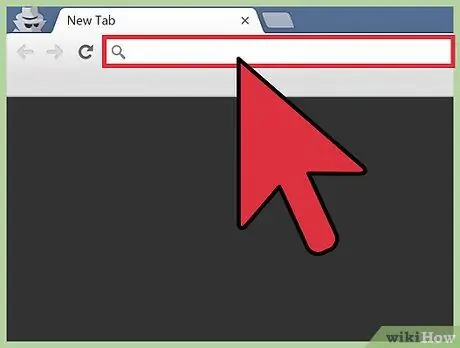

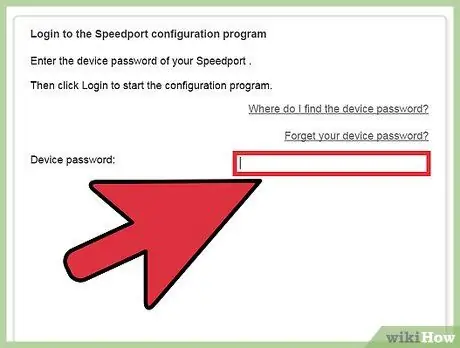

Ushbu usuldan foydalanish uchun siz ma'lumotlar bazasi bayonotlarini tushunishingiz kerak. Veb -brauzerda ma'lumotlar bazasi veb -saytiga kirish ekraniga o'ting va foydalanuvchi nomi maydoniga '(bitta tirnoq) kiriting. "Kirish" ni bosing. Agar siz "SQL istisnosi: tirnoq to'g'ri yozilmagan" yoki "yaroqsiz belgi" degan xato xabarni ko'rsangiz, bu ma'lumotlar bazasi SQL uchun himoyasiz ekanligini bildiradi.

Qadam 2. Ustunlar sonini toping

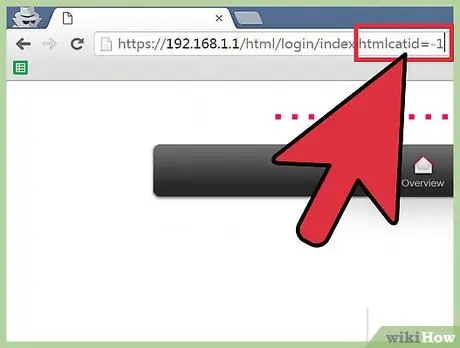

Ma'lumotlar bazasiga kirish sahifasiga qayting (yoki "id =" yoki "catid =" bilan tugaydigan boshqa URL) va brauzer manzili maydonini bosing. URL oxirida bo'sh joyni bosing va yozing

1 ga buyurtma bering

keyin Enter ni bosing. Raqamni 2 ga oshiring va Enter ni bosing. Xato xabari kelmaguncha raqamlarni qo'shishni davom eting. Ustun raqami aslida xato xabari yaratgan raqamdan oldin kiritilgan raqamdir.

Qadam 3. So'rovni (so'rovni) qabul qiladigan ustunni toping

Brauzer manzili maydonidagi URL oxirida, o'zgartiring

katid = 1

yoki

id = 1

Bo'ladi

katid = -1

yoki

id = -1

. Bo'sh joyni bosing va yozing

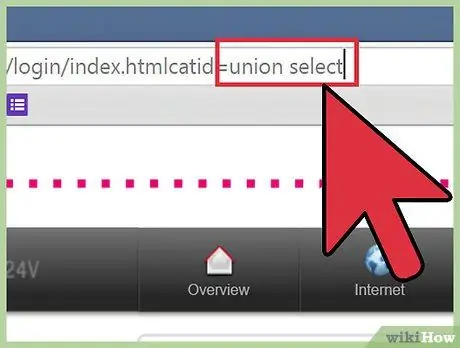

kasaba uyushmasi 1, 2, 3, 4, 5, 6 ni tanlang

(agar 6 ustun bo'lsa). Raqamlar ustunlar soniga qadar va har bir raqam vergul bilan ajratilgan bo'lishi kerak. Enter tugmasini bosing va siz arizani qabul qilgan har bir ustun uchun raqamlarni ko'rasiz.

Qadam 4. SQL bayonotini ustunga joylashtiring

Masalan, agar siz joriy foydalanuvchi kimligini bilmoqchi bo'lsangiz va in'ektsiyani 2 -ustunga qo'ysangiz, id = 1dan keyin URLdagi barcha matnni olib tashlang va bo'sh joyni bosing. Shundan so'ng, tik

birlikni tanlang 1, concat (user ()), 3, 4, 5, 6--

. Enter tugmasini bosing va ekranda joriy ma'lumotlar bazasi foydalanuvchi nomini ko'rasiz. Ma'lumotni qaytarish uchun kerakli SQL iborasidan foydalaning, masalan, buzilish uchun foydalanuvchi nomlari va parollar ro'yxati.

3 -usul 2: Ma'lumotlar bazasi ildiz parolini buzish

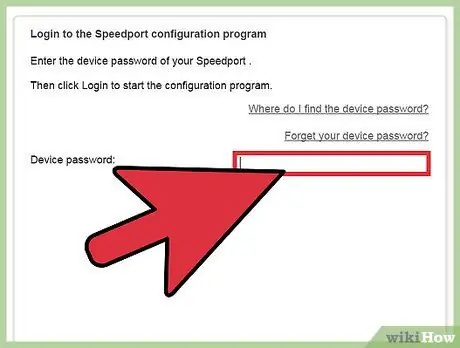

Qadam 1. Dastlabki (standart) parol bilan root sifatida kirishga harakat qilib ko'ring

Ba'zi ma'lumotlar bazalarida boshlang'ich root (admin) paroli yo'q, shuning uchun siz parol qutisini tozalashingiz mumkin. Ba'zi ma'lumotlar bazalarida dastlabki parollar mavjud bo'lib, ularni ma'lumotlar bazasining texnik yordam xizmati forumidan qidirish orqali osonlikcha olish mumkin.

Qadam 2. Odatda ishlatiladigan parolni sinab ko'ring

Agar administrator hisobni parol bilan qulflasa (ehtimol), odatdagi foydalanuvchi nomi/parol kombinatsiyasini sinab ko'ring. Ba'zi xakerlar parollar ro'yxatini auditorlik vositalaridan foydalangan holda ommaviy vositalarga joylashtiradilar. Boshqa foydalanuvchi nomi va parol kombinatsiyalarini sinab ko'ring.

- Bog'langan parollar ro'yxati bo'lgan ishonchli sayt -

- Bir vaqtning o'zida bitta parolni sinab ko'rish biroz vaqt talab qilishi mumkin, lekin yanada aniqroq usullarni qo'llashdan oldin sinab ko'rishga arziydi.

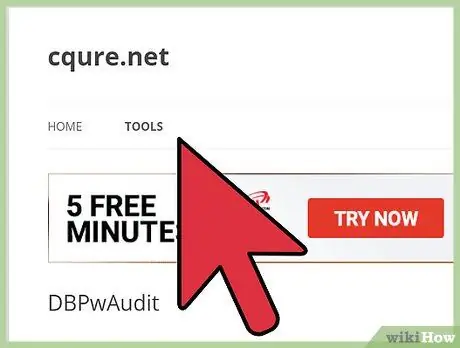

3 -qadam. Audit vositalaridan foydalaning

Parol buzilmaguncha lug'atda minglab so'z birikmalarini va qo'pol harflarni/raqamlarni/belgilarni sinab ko'rish uchun siz turli xil qurilmalardan foydalanishingiz mumkin.

-

DBPwAudit (Oracle, MySQL, MS-SQL va DB2 uchun) va Access Passview (MS Access uchun) kabi asboblar mashhur parollarni tekshirish vositalari bo'lib, ko'pchilik ma'lumotlar bazalarida ishlatilishi mumkin. Bundan tashqari, Google orqali ma'lumotlar bazasiga xos bo'lgan eng yangi parollarni tekshirish vositalarini qidirishingiz mumkin. Masalan, qidirishga harakat qiling

Oracle db parolni tekshirish vositasi

- Agar siz Oracle ma'lumotlar bazasini buzmoqchi bo'lsangiz.

- Agar sizda ma'lumotlar bazasi joylashgan serverda hisob qaydnomangiz bo'lsa, ma'lumotlar bazasi parol faylida John Ripper kabi xakerlar dasturini ishga tushirishingiz mumkin. Xash faylining joylashuvi tegishli ma'lumotlar bazasiga bog'liq.

- Dasturlarni faqat ishonchli saytlardan yuklab oling. Ishlatishdan oldin qurilmani yaxshilab o'rganib chiqing.

3 -usul 3: Ma'lumotlar bazasi ekspluatatsiyasini ishga tushirish

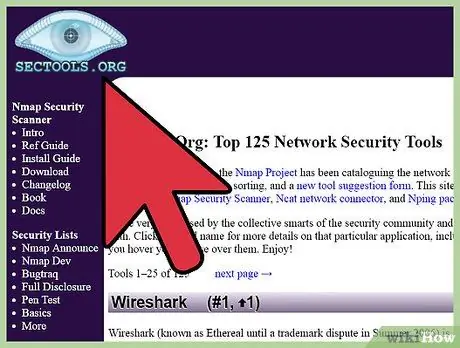

Qadam 1. Yugurish uchun ekspluatatsiya toping

Secttools.org 10 yildan ortiq vaqt davomida xavfsizlik vositalarini (ekspluatatsiyalarni ham) hujjatlashtirgan. Bu vositalar odatda butun dunyo bo'ylab tizim ma'murlari tomonidan xavfsizlik tizimini sinab ko'rish uchun ishonchli va keng qo'llaniladi. Ma'lumotlar bazasi xavfsizlik tizimining zaif nuqtalarini ishlatishga yordam beradigan asboblar yoki boshqa matnli fayllar uchun ushbu saytdagi yoki boshqa ishonchli saytlardagi "ekspluatatsiya" ma'lumotlar bazasiga qarang.

- Hujjatlarni ishlatadigan boshqa sayt-www.exploit-db.com. Saytga tashrif buyuring va Qidiruv havolasini bosing, keyin siz buzmoqchi bo'lgan ma'lumotlar bazasi turini qidiring (masalan, "oracle"). Berilgan maydonga Captcha kodini kiriting va qidiruvni amalga oshiring.

- Vujudga kelishi mumkin bo'lgan muammolarni qanday hal qilishni bilishni istagan istalgan ekspluatatsiyani o'rganganingizga ishonch hosil qiling.

Qadam 2. Himoyachilardan foydalanib, zaif tarmoqlarni toping

Xavfsizlik zaif bo'lgan tarmoqlarni qidirish uchun tarmoqni skanerlash vositasini (NetStumbler yoki Kismet) ishlatganda, haydash (yoki velosipedda yurish yoki piyoda yurish). Bu usul texnik jihatdan noqonuniy hisoblanadi.

Qadam 3. Zaif xavfsizlik tarmoqlaridan ma'lumotlar bazasidan foydalanish

Agar siz qilmasligingiz kerak bo'lgan ishni qilayotgan bo'lsangiz, buni o'zingizning shaxsiy tarmog'ingizdan qilmaganingiz ma'qul. Qo'riqlash paytida topilgan ochiq simsiz tarmoqdan foydalaning va o'rganilgan va tanlangan ekspluatatsiyalarni ishga tushiring.

Maslahatlar

- Har doim xavfsizlik devori orqasida maxfiy ma'lumotlarni saqlang.

- Simsiz tarmoqni parol bilan himoya qilganingizga ishonch hosil qiling, shunda soqchilar sizning uy tarmog'ingizdan foydalana olmaydilar.

- Boshqa xakerlardan maslahat so'rang. Ba'zida, Internetda eng yaxshi xakerlik fani tarqatilmaydi.

Ogohlantirish

- Mamlakatingizda xakerlik qonunlari va oqibatlarini tushunib oling.

- Hech qachon o'z tarmog'ingizdan mashinalarga noqonuniy kirishga urinmang.

- Sizniki bo'lmagan ma'lumotlar bazasiga kirish noqonuniy hisoblanadi.